Phát hiện các lỗ hổng trong Windows có thể bị khai thác như rootkit

Các nhà nghiên cứu đã phát hiện ra quá trình chuyển đổi đường dẫn DOS-to-NT có thể gây ra các lỗ hổng và bị kẻ tấn công khai thác như rootkit nhằm che giấu và mạo danh các tệp, thư mục và quy trình. Trong...

Computer Forensics – Bài 4: Computer forensics và Network forensics

Computer forensics liên quan đến việc khảo sát và phân tích dữ liệu (dựa trên những hiểu biết khoa học) được lưu trữ trên các thiết bị máy tính, những dữ liệu này có thể được sử dụng như những bằng chứng pháp lý trước...

Thiết lập hệ thống mạng Ubuntu quản lý tập trung với LDAP

Giới thiệu Trong tương lai không xa, phần mềm mã nguồn mở và miễn phí rất có thể sẽ trở thành một lựa chọn tất yếu đối với các tổ chức/doanh nghiệp. Với ưu điểm mã nguồn mở, dễ dàng mở rộng, hoạt động ổn...

Hướng dẫn tạo LAN trên VMware Workstation 9.0.2 (Step – by – Step) – Bài 1

Sử dụng máy ảo để triển khai một môi trường đa hệ điều hành, hoặc để thực thi các ứng dụng đơn nền khác nhau, trên cùng một máy tính vật lý là một giải pháp được chọn phổ biến hiện nay, bởi tính đơn...

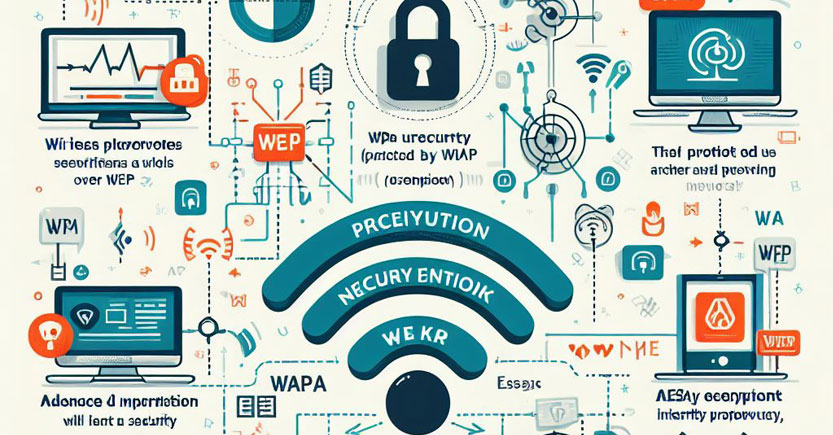

Đặc tính nổi trội của Wifi chuẩn 802.11ac

Điều đặc biệt lớn nhất và cũng là bí mật về tốc độ “khủng” của chuẩn kết nối mới nằm ở giải tần 5 GHz giống như trên các router đa kênh hiện tại, cho phép 802.11ac vận hành mà không sợ bị nhiễu từ...