WLAN là gì?

WLAN (Wireless Local Area Network) là phương thức phân phối mạng không dây cho phép nhiều thiết bị kết nối với Internet bằng cách sử dụng các giao thức chuẩn. Ý nghĩa của chữ viết tắt WLAN là “mạng cục bộ không dây”. Mạng WLAN cho phép người dùng di chuyển xung quanh khu vực phủ sóng, trong khi vẫn duy trì kết nối mạng. Thay vì kết nối bằng mạng cục bộ truyền thống với dây cáp, mạng WLAN sử dụng tín hiệu radio hoặc hồng ngoại để cung cấp liên lạc đến thiết bị. Điều này cho phép chúng giao tiếp và kết nối không dây trong khoảng cách ngắn. Là một loại mạng cục bộ (LAN), WLAN đảm bảo duy trì việc kết nối của người dùng trong khu vực phủ sóng.

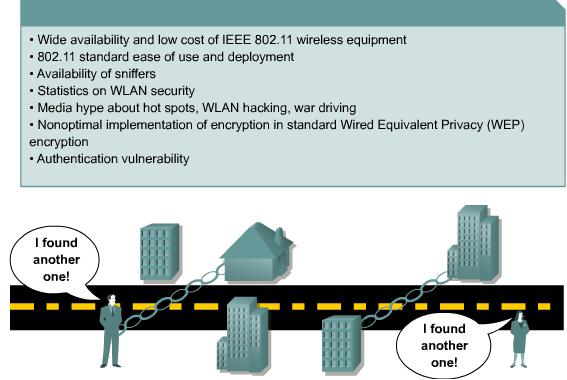

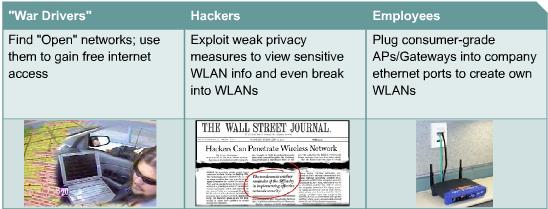

Điều này sẽ không thể tránh khỏi việc Hacker chuyển sang tấn công và khai thác các điểm yếu trên nền tảng mạng sử dụng chuẩn 802.11. Những công cụ Sniffers cho phép tóm được các gói tin giao tiếp trên mạng, họ có thể phân tích và lấy đi những thông tin quan trọng của bạn. Vậy bạn đã biết gì về các phương thức bảo mật mạng WLAN.Với giá thành xây dựng một hệ thống mạng WLAN giảm,ngày càng có nhiều công ty sử dụng.

Điều này sẽ không thể tránh khỏi việc Hacker chuyển sang tấn công và khai thác các điểm yếu trên nền tảng mạng sử dụng chuẩn 802.11. Những công cụ Sniffers cho phép tóm được các gói tin giao tiếp trên mạng, họ có thể phân tích và lấy đi những thông tin quan trọng của bạn. Vậy bạn đã biết gì về các phương thức bảo mật mạng WLAN.

Những phần mềm scan có thể được cài đặt trên các thiết bị như Smart Phone hay trên một chiếc Laptop hỗ trợ chuẩn kết nối Wi-Fi.

Điều này dẫn tới những thông tin nhạy cảm trong hệ thống mạng, như thông tin cá nhân của người dùng…

Những nguy cơ bảo mật trong WLAN bao gồm:

- Các thiết bị có thể kết nối tới những Access Point đang broadcast SSID.

- Hacker sẽ cố gắng tìm kiếm các phương thức mã hoá đang được sử dụng trong quá trình truyền thông tin trên mạng, sau đó có phương thức giải mã riêng và lấy các thông tin nhạy cảm.

- Người dụng sử dụng Access Point tại gia đình sẽ không đảm bảo tính bảo mật như khi sử dụng tại doanh nghiệp.

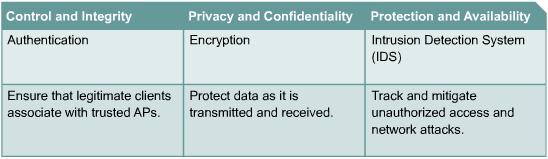

Để bảo mật mạng WLAN, bạn cần thực hiện qua các bước sau:

- Chỉ có những người dùng được xác thực mới có khả năng truy cập vào mạng thông qua các Access Point.

- Các phương thức mã hoá được áp dụng trong quá trình truyền các thông tin quan trọng.

- Bảo mật các thông tin và cảnh báo nguy cơ bảo mật bằng hệ thống IDS và IPS.

Xác thực và bảo mật dữ liệu bằng cách mã hoá thông tin truyền trên mạng.

IDS như một thiết bị giám sát mạng Wireless và mạng Wire để tìm kiếm và cảnh báo khi có các dấu hiệu tấn công.

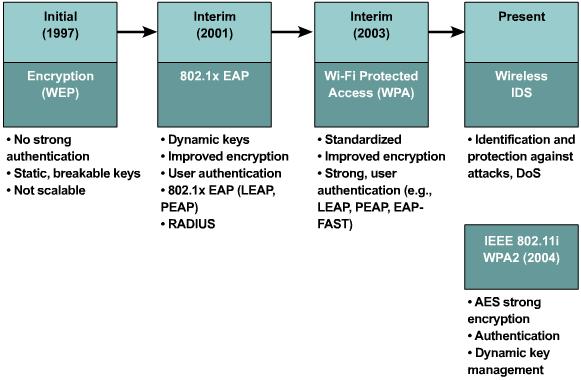

Ban đầu, IEEE 802.11 sử dụng giải pháp bảo mật bằng những khoá tĩnh (static keys) cho cả quá trình mã hoá và xác thực. Phương thức xác thực như vậy là không đủ mạnh, cuối cùng có thể bị tấn công. Bởi vì các khoá được quản lý và không thay đổi, điều này không thể áp dụng trong một giải pháp doanh nghiệp lớn được.

Cisco giới thiệu và cho phép sử dụng IEEE 802.1x là giao thức xác thực và sử dụng khoá động (dynamic keys), bao gồm 802.1x Extensible Authentication Protocol (EAP). Cisco cũng giới thiệu phương thức để chống lại việc tấn công bằng cách sử dụng quá trình băm (hashing) (Per Packet Key – PPK) và Message Integrity Check (MIC). Phương thức này được biết đến như Cisco Key Integrity Protocol (CKIP) và Cisco Message Integrity Check (CMIC).

Các tổ chức chuẩn 802.11 bắt đầu tiến hành việc nâng cấp bảo mật cho mạng WLAN. Wi-Fi Alliance giới thiệu giải pháp WPA (Wi-Fi Protected Access). Một chuẩn nằm trong chuẩn 802.11i là chuẩn bảo mật của WLAN và sử dụng chuẩn 802.1x làm phương thức xác thực và mã hoá dữ liệu. WPA được sử dụng cho việc xác thực người dùng, MIC, Temporal Key Integrity Protocol (TKIP), và Dynamic Keys. Nó tương tự như phương thức của Cisco nhưng cách thực hiện có khác đôi chút. WPA cũng bao gồm một passphrase hay preshared key cho người dùng để họ xác thực trong giải pháp bảo mật trong gia đình, nhưng không được sử dụng cho giải pháp doanh nghiệp.

Ngày nay , IEEE 802.11i đã nâng cấp và Advanced Encryption Standard (AES) đã thay thế cho WEP và là phương thức bảo mật mới nhất và bảo mật nhất trong mã hoá dữ liệu. Wireless IDS hiện nay đã có với vai trò nhận diện và bảo vệ hệ thống WLAN trước những tấn công. Wi-Fi Alliance 802.11i làm việc và sử dụng như WPA2.

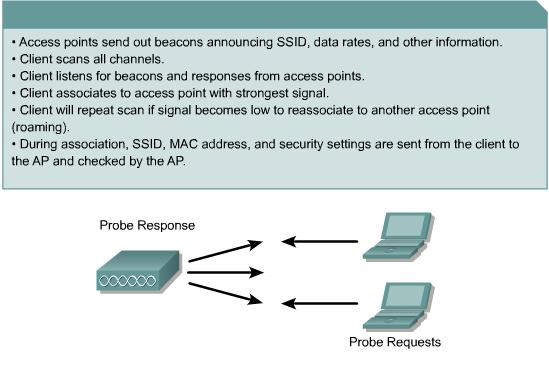

Các Access Point gửi broadcast một hoặc nhiều SSIDs, hay data rates, và một số thông tin. Các thiết bị Wi-Fi có thể scan tất cả các kênh và tìm truy cập vào bất kỳ mạng nào mà họ scan ra được từ những Access Point. Client sẽ thường kết nối tới những Access Point mà tín hiệu mạnh nhất. Nếu tín hiệu yếu, client tiếp tục scan tới một Access Point khác (trong trường hợp Roaming). Trong quá trình kết nối, SSID, địa chỉ MAC và các thiết lập bảo mật được gửi từ client tới Access Point và kiểm tra bởi Access Point.

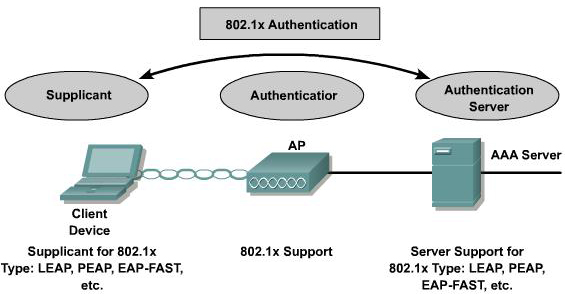

Người dùng được xác thực thông qua giao thức 802.1x. Với chuẩn 802.1x hay EAP cần thiết trên WLAN client. Access Point cũng có thể như một máy chủ đáp ứng việc xác thực cho người dùng, hoặc có thể lien kết tới máy chủ RADIUS nhờ xác thực hộ, hoặc có thể làm việc với Cisco Secure ACS. Lightweight Access Poínt sẽ giao tiếp với WLAN controller, và nó làm việc như một máy chủ xác cung cấp xác thực cho các users.

Client và máy chủ cung cấp xác thực triển khai với hai phiên bản EAP khác nhau. Thông tin EAP sẽ được truyền từ Access point tới máy chủ xác thực.

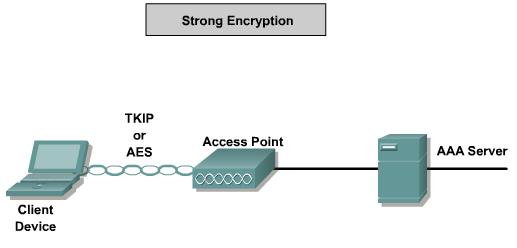

Sau khi xác thực song WLAN client, dữ liệu sẽ được mã hoá trước khi truyền đi. Về cơ bản phương thức mã hoá dựa vào thuật toán RC4 được sử dụng bắt đầu từ WEP. TKIP sử dụng mã hoá RC4 được tăng cường bảo mật hơn và với nhiều bít mã hoá hơn và có khoá tích hợp cho mỗi packet (key per packet –PPK). AES được thay thế cho RC4 với thuật toán bảo mật cao cấp hơn. WPA sử dụng TKIP, trong khi WPA2 sử dụng AES hay TKIP.

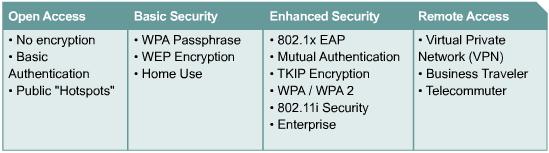

Sự khác nhau giữa các dạng WLANs.

- Cho các điểm truy cập tự động (hotspots), việc mã hoá không cần thiết, chỉ cần người dùng xác thực mà thôi.

- Với người dùng sử dụng mạng WLAN cho gia đình, một phương thức bảo mật với WPA passphare hay preshared key được khuyến cáo sử dụng.

- Với giải pháp doanh nghiệp, để tối ưu quá trình bảo mật với 802.1x EAP làm phương thức xác thực và TKIP hay AES làm phương thức mã hoá. Được dựa theo chuẩn WPA hay WPA2 và 802.11i security.

Bảo mật mạng WLAN cũng tương tự như bảo mật cho các hệ thống mạng khác. Bảo mật hệ thống phải được áp dụng cho nhiều tầng, các thiết bị nhận dạng phát hiện tấn công phải được triển khai. Giới hạn các quyền truy cập tối thiểu cho những người dùng cần thiết. Dữ liệu được chia sẻ và yêu cầu xác thực mới cho phép truy cập. Dữ liệu truyền phải được mã hoá.

Kẻ tấn công có thể tấn công mạng WLAN không bảo mật bất cứ lúc nào. Bạn cần có một phương án triển khai hợp lý.

- Phải ước lượng được các nguy cơ bảo mật và các mức độ bảo mật cần thiết để áp dụng.

- Đánh giá được toàn bộ các giao tiếp qua WLAN và các phương thức bảo mật cần được áp dụng.

- Đánh giá được các công cụ và các lựa chọn khi thiết kế về triển khai mạng WLAN.