Trao đổi thông tin dựa trên PKI:

Giao dịch dựa trên PKI cung cấp cả 3 dịch vụ an ninh mạng cơ bản nhất: Bảo mật dữ liệu, đảm bảo tính toàn vẹn của dữ liệu và xác thực người dùng truy cập dữ liệu. Vì vậy, giao dịch dựa trên PKI đảm bảo tính bảo mật cao.

Các bước của một phiên giao dịch dựa trên PKI bao gồm:

- Trước khi gửi dữ liệu, bên gửi báo cho bên nhận biết: phiên giao dịch bắt đầu. Khi đó, cả hai đều phải sinh ra cặp khóa public và private của nó. Trong trường hợp này, public key của bên gửi được gọi là session key (khóa phiên) của phiên giao dịch.

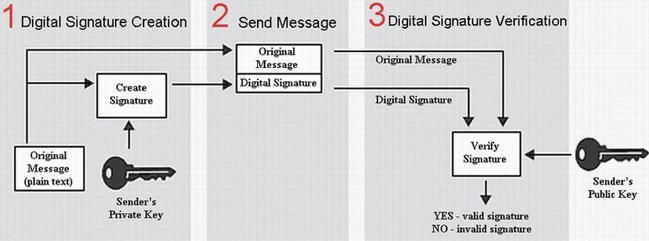

- Sau khi public key và private key được sinh ra, một chữ ký số được tạo để định danh bên gửi dữ liệu. Chữ ký số được sinh ra bằng cách: Mã hóa thông điệp “rút gọn” bằng private key của bên gửi. Thông điệp “rút gọn” chính là kết quả băm, bởi một hàm băm (hash function) bảo mật, của thông điệp gốc.

- Gắn chữ ký số vào thông điệp mã hóa.

- Thông điệp mã hóa được gửi đến bên nhận cùng với public key của bên gửi. Trước khi gửi đi, public key được mã hóa với public key của bên nhận.

- Khi nhận được thông điệp mã hóa, bên nhận yêu cầu CA xác nhận tính hợp lệ về định danh của bên gửi. CA kiểm tra bên gửi bằng cách xác định tính hợp lệ của chữ ký số được gửi cùng với thông điệp. Nếu định danh của bên gửi được xác là hợp lệ thì bước sau (bước 6) sẽ được thực hiện. Ngược lại, thông điệp bị từ chối và kết nối được kết thúc.

- Bên nhận sử dụng private key của nó để giải mã public key của bên gửi, rồi sử dụng public key này để giả mã thông điệp mà nó nhận được.

Cài đặt PKI:

Cài đặt một hệ thống PKI (Public Key Infrastructure) đòi hỏi các bước phức tạp và chặt chẽ để đảm bảo tính toàn vẹn và bảo mật của hệ thống. Dưới đây là một hướng dẫn tổng quan về cách bạn có thể cài đặt một hệ thống PKI:

1.Lập Kế Hoạch:

Xác định mục tiêu sử dụng PKI của bạn. Điều này có thể bao gồm xác thực, mã hóa, hay cả hai.

Quyết định về loại chứng chỉ số mà bạn sẽ triển khai (ví dụ: chứng chỉ số máy chủ, chứng chỉ số người dùng).

2.Chuẩn Bị Hạ Tầng:

Chuẩn bị môi trường máy chủ cho các thành phần PKI như CA (Certification Authority), OCSP (Online Certificate Status Protocol), và LDAP (Lightweight Directory Access Protocol).

3.Cài Đặt CA (Certification Authority):

Chọn và cài đặt phần mềm CA. Các phần mềm phổ biến bao gồm Microsoft Active Directory Certificate Services, OpenSSL, và EJBCA.

Tạo và cấu hình CA, bao gồm cấu hình các chính sách chứng chỉ số và các tham số khác.

4.Phân Phối Chứng chỉ và Khóa:

Xác định cách phân phối chứng chỉ và khóa riêng tư. Bạn có thể sử dụng Giao thức Cấp Phối Chứng chỉ (Certificate Enrollment Protocol – CEP) hoặc các phương thức phân phối khác như SCEP (Simple Certificate Enrollment Protocol).

5.Quản Lý Chứng chỉ:

Xác định quy trình quản lý chứng chỉ, bao gồm cập nhật, tái cấp phát, và thu hồi chứng chỉ khi cần thiết.

6.Quản Lý Khóa:

Lập kế hoạch và triển khai quy trình quản lý khóa, bao gồm việc quản lý chu kỳ sống của khóa và sao lưu khóa riêng tư.

7.Xác Thực và Phân Quyền:

Thiết lập các cơ chế xác thực và phân quyền để đảm bảo rằng chỉ những người có quyền mới có thể truy cập vào các dịch vụ PKI.

8.Giáo Dục và Huấn Luyện:

Đào tạo nhân viên về việc sử dụng hệ thống PKI và giải quyết vấn đề liên quan đến bảo mật.

9.Giám Sát và Bảo Mật:

Thiết lập hệ thống giám sát để theo dõi các sự kiện quan trọng của PKI và triển khai biện pháp bảo mật để bảo vệ khỏi các mối đe dọa tiềm ẩn.

10.Kiểm Tra và Đánh Giá:

Thực hiện các bước kiểm tra thử nghiệm để đảm bảo rằng hệ thống PKI của bạn hoạt động đúng và đảm bảo tính toàn vẹn và an toàn.

Lưu ý rằng quy trình cài đặt PKI có thể phức tạp và yêu cầu sự chuyên sâu về bảo mật và quản lý hệ thống. Nếu bạn không chắc chắn về khả năng của mình, hãy xem xét việc tìm kiếm sự giúp đỡ từ chuyên gia hoặc công ty chuyên cung cấp dịch vụ PKI.